Таким образом распространяется мобильный троянец Obad с широкими вредоносными функциями и хорошо зашифрованным кодом.

Как сообщает AZE.az, злоумышленники придумали новый способ распространения мобильных троянцев — через мобильные ботнеты (сети, состоящие из некоторого количества устройств с запущенным автономным программным обеспечением), созданные на основе другой вредоносной программы, пишет Digit.ru. По сообщению антивирусной компании “Лаборатория Касперского”, использование сторонних мобильных ботнетов для распространения вредоносного ПО резко увеличивает возможную “область поражения”.

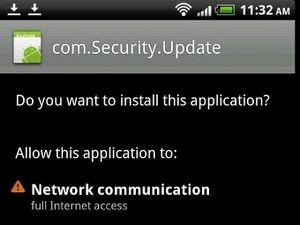

В частности, таким образом злоумышленники распространяют мобильный троянец Obad с широкими вредоносными функциями и хорошо зашифрованным кодом. Чаще всего жертвами этого опасного троянца становятся пользователи устройств на платформе Android в России (более 83% случаев), Узбекистане, Казахстане, Белоруссии и на Украине.

После активации на зараженном мобильном устройстве Opfake может по команде, поступающей от сервера, начать рассылку SMS-сообщений с вредоносной ссылкой по всем контактам “жертвы”. Если пользователь перейдет по предлагаемой ссылке, то на его устройство автоматически загрузится вредоносная программа.

Как правило, таким образом Opfake распространяет ссылки на самого себя. Однако эксперты “Лаборатории Касперского” зафиксировали и массовые рассылки сообщений со ссылками на Obad. Мощности ботнета на базе Opfake позволяют быстро и резко увеличивать объемы подобных SMS-рассылок и, как следствие, число инфицированных троянцем Obad мобильных устройств, отмечают эксперты.